权限管理

ReBAC:兼容DDD的下一代授权模型

ReBAC是一种基于关系的访问控制模型,与传统的RBAC和ABAC模型相比具有更高的表现力、细粒度和灵活性。它能够更准确地定义和管理用户的权限和角色,并且可以根据不同的业务领域进行定制。在Agicap.

scribejava:适用于 Java 的简单 OAuth 库

OAuth/OAuth2 很难?配置 ScribeJava 非常简单,您的奶奶也能做到。使用 LinkedIn 的 OAuth API 配置 ScribeJava 时,只需这一行(添加换行符以提高可读.

Okta安全漏洞的教训

Okta 的数据泄露事件导致 20 亿美元的市值损失,这提醒我们,改善安全状况和减少漏洞比以往任何时候都更加重要。从初创公司到大型企业,成千上万的公司都使用多普勒作为秘密的真相来源来磨练自己的安全态势.

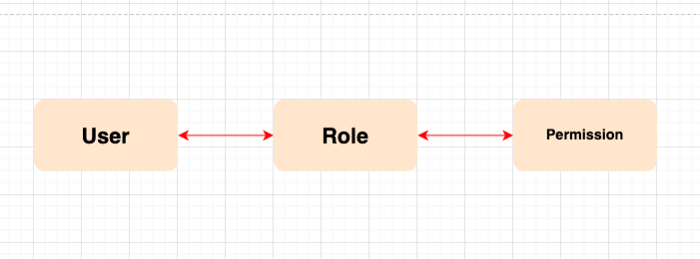

权限管理策略对决:RBAC vs. ABAC vs. ReBAC

与我们一起寻找史诗般的大逃杀中的最佳授权策略模型:RBAC vs. ABAC vs. ReBAC区分授权和身份验证非常重要 :区分两者就像理解 401 和 403 之间的区别一样简单: 401 - 当.

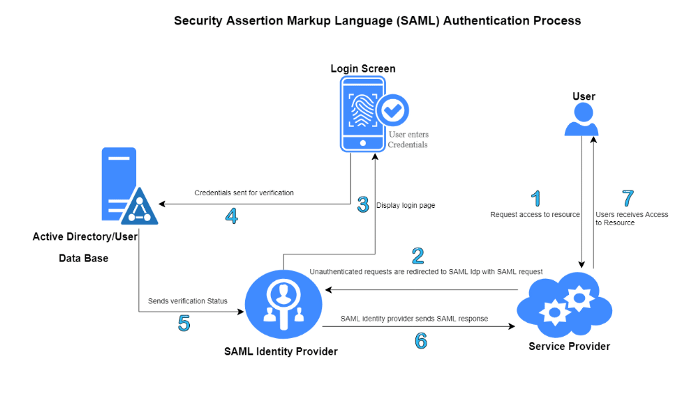

OAuth身份验证与授权标准简述

各种授权和身份验证标准(如OAuth、OpenID连接和SAML)简述:系统中有: 资源(应用程序、API 等) 需要访问资源的人(称为身份)。 这些人可以是用户,也可以是其他软件。验证与授权区别: .

降低密码泄露的三个步骤

以下是您的组织应采取的三个基本步骤来降低开发机密泄漏的风险,以及防止未来密码泄漏发生的最佳实践。1. 实现对密码的态势感知态势感知意味着发现您的应用程序代码中隐藏了哪些密码,理解它们的用途,并掌握谁或.

如何设计权限系统?

会话、cookie、JWT、令牌、SSO和OAuth 2.0简介

这些术语都与用户身份管理有关。当你登录一个网站时,你声明你是谁(识别)。你的身份被核实(认证),你被授予必要的权限(授权)。过去已经提出了许多解决方案,而且这个名单还在不断增加。从简单到复杂,以下是A.

Airbnb内部员工权限的访问管理系统设计

Airbnb 如何为我们庞大的员工、承包商和呼叫中心员工团队安全地管理权限?Airbnb 是一家建立在信任之上的公司。这种信任的一个重要部分来自保护我们的客人和房东与我们共享的数据。我们这样做的方法之.

五种权限系统设计- Xu

单点登录 (SSO):SAML、OAuth2、OIDC 简化

Ory Kratos: 用 Go 编写的开源身份服务器

具有 Ory 强化身份验证、MFA、FIDO2、配置文件管理、身份架构、社交登录、注册、帐户恢复、无密码的下一代身份服务器(想想 Auth0、Okta、Firebase)。Golang,无头,仅 AP.

Kubernetes RBAC工作原理 - Daniele

但是,让我们先把RBAC放在一边,看看我们如何授权对应用程序的访问?最简单的想法是给用户分配权限: Mo是管理员,可以做任何事情 Alice是开发人员,有只读权限 这个授权系统是有用的,但有一个限制:.

使用OPA实现Spring安全授权 | baeldung

在本教程中,我们将展示如何将 Spring Security 的授权决策外部化到 OPA——开放策略代理。跨应用程序的一个共同要求是能够根据策略做出某些决定。当这个策略足够简单并且不太可能改变时,我们.

Java Spring中三个密码加密库包 - foojay

每当您需要在应用程序中实现密码哈希或散列时,您应该牢记一些最佳实践。永远不要自己实现密码哈希算法——改用经过严格审查的开发人员库!密码学是一个复杂的领域,如果你尝试自己实现一个流行的算法,就会出现很多.

Meta如何大规模使用无身份识别的验证?

在较高级别上,匿名凭证通过将身份验证分为两个阶段来支持无身份识别验证: 令牌颁发和去身份验证。在令牌颁发阶段,客户端通过经过身份验证的通道联系服务器以发送令牌。服务器签名并将其发送回。然后,在无身份识.

微服务中的授权模式 - osohq

爱彼迎如何实现联合房东的共同托管?

Airbnb爱彼迎开发了一个协作托管基础设施,支持所有类型的房东。这使得构建产品变得更加容易,因为工程师只需要了解一个涵盖所有托管用例的中央框架。合作托管对于 Airbnb 上的许多房东的成功至关重要.

Kubernetes权限RBAC的基础和高级模式 - loft

Kubernetes 使组织构建、测试和部署其软件的方式现代化。由于其模块化、开源框架和基于角色的访问控制 (RBAC),公司可以创建高度可扩展且可靠的企业级集群,同时满足严格的安全和治理要求。RBA.

金融科技行业软件开发的安全类最佳实践

自世纪之交以来,金融科技行业呈指数级增长,支付欺诈的威胁同样与之相匹配。随着在线信用卡交易和无线支付在世界范围内越来越受欢迎和需求,新的金融科技企业出现了。然而,在这个竞争激烈的市场中,那些缺乏严格安.

基于角色的访问控制RBAC是什么? - Tailscale

我们大多数人都听说过基于角色的访问控制 (RBAC) 及其稍微更新的后继者,基于属性的访问控制 (ABAC)。但我们并不总是欣赏它们包含的所有伟大想法。当今最常见的“RBAC”系统已被精简,使其比原始.

wuyouzhuguli/FEBS-Vue: SpringBoot+Vue的前后端分离权限管理源码

FEBS-Vue是个SpringBoot,Shiro,JWT,Vue&Ant Design前后端分离权限管理系统开源系统,为FEBS-Shiro的前后端分离版本,前端使用Vue全家桶,组件库采用Ant.

时间与空间的定义

把空间定义为:一簇波,这簇波中的每一条波都相对于其它每一条波具有相对稳定的频差(这个差可以是0也可以是任何数字,只要对于观察者来说这个差不是随机的无法预测的就行),只要两条波的波频差不是随机的而是能够.

举例:通过3D打印场景话安全

3D打印店中的安全场景计算机指挥着3D打印机在打印,打印过程也有父过程,随着被打印的事物渐渐成形,安全引擎发现打印过程产出的东西中有种类似手枪的那种“管道”型空间模型。管它是不是在打印手枪,反正那个管.

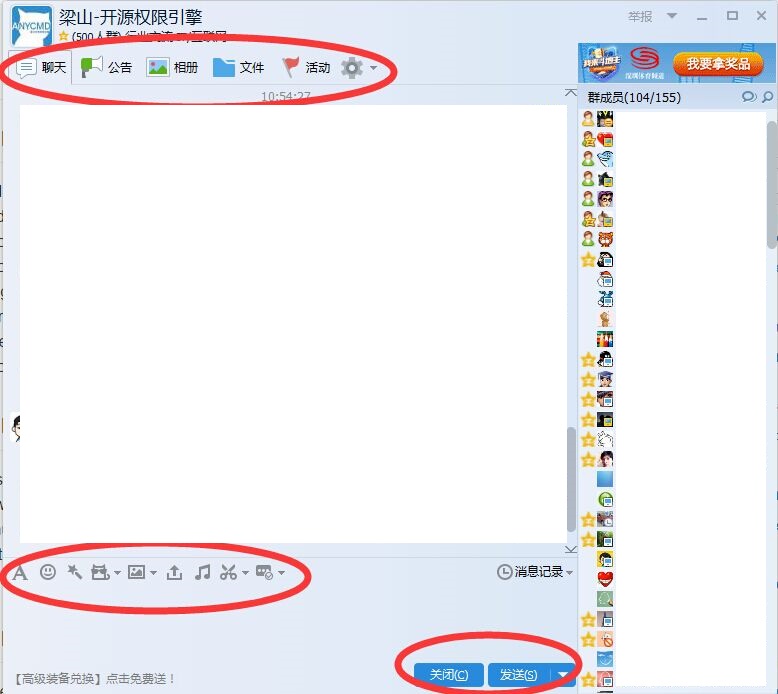

平台、语言无关性:梁山权限引擎的文档

哪些需要约束,哪些无需约束权限引擎的用户接口简单的无需附加约束,而躲在用户接口背后的引擎的架构和实现可能需要附加约束。权限引擎的用户接口是简单的稳定的,但是躲在用户接口后面的权限引擎的实现可能会有很多.

用QQ来诠释访问控制

举例如何控制查询权限

anycmd是树,可以捕获和冒泡,输入流程是捕获,输出流程是冒泡。不仅要防止外部主体输入我们的系统中的命令的执行导致我们的系统运动到错误的状态,还要保证我们的系统的输出信息不能运动到非法的主体中去。以.

关于鉴权流程的捕获和冒泡子流程

关于鉴权流程的捕获和冒泡子流程: anycmd的鉴权流程会像dom那样(dom是树),有捕获流程还有冒泡流程。 当前节点要发生某件事情(运动)的时候如果它确定不了权限则往上进行鉴权冒泡,权限管理员可以.